0x00 背景

在知乎专栏上看到一篇文章《WiFi里的猫腻》,作者继续之前宣传的路由威胁,在互联网上疯传,搞得周围好多不懂的朋友一直问:

路由这么危险,我该怎么办啊???

在这篇文章之前,作者及其团队成员就已经开始宣传路由的危险,似乎每个人用路由的人都会被别人轻易获取所有的隐私一样。

从一开始的因路由采用默认密码而被黑客CSRF修改路由DNS,进一步利用DNS劫持用户所有流量获取隐私数据:

再到WiFi弱口令或者WEP加密被黑客破解,进入局域网内ARP嗅探,获取用户隐私:

最后到的变色龙病毒以及蜜罐AP:

给小白用户造成了路由是一件及其危险的设备的印象,下面我们来还路由一个清白吧。

0x01 细节

给小白网民造成路由危险这个印象的重要原因就是在几个文章当中重点描述了几点:

- 市面上存在大量有漏洞的路由。

- 如果你使用了存在漏洞的路由,那么黑客就可以随意获取你的隐私。

- 黑客可获得的隐私有:人人网账号,微博账号,qq账号等等……

- 已经有病毒可以在WiFi中传播了,全球的路由都很危险。

- 黑客可以让你不知不觉连上他的WiFi热点,再盗取你的隐私。

但是解决方案写的有点轻描淡写,造成前半部分太容易抓人眼球,引起小白网民恐慌。

实际上除了第五点之外,其他的危害可以通过一个方式解决:

WiFi采用WPA2强加密,并且为高强度密码,路由管理同样采用高强度密码不使用默认的admin/admin,来跟我一起念:“高强度密码”! 同时路由如果开启了WPS,可以会被暴力跑PIN码破解,所以同时要关闭WPS。

只要做了以上的措施,那么你的路由将会很安全。即使有黑客拥有0day可以绕过以上限制,相信我,作为小白用户的你,不会是目标的。

一开始的默认密码导致大量使用默认口令的路由小白用户,DNS被修改,从而劫持流量被修改,获取隐私。

作者科普提醒网民修改默认的路由管理口令是一件很好的事情,在此说个“赞”。

到第二篇,写写暴力破解进入路由之后对女神做的那些事情,获取各种隐私,也蛮精彩。

再到第三篇,实在是忍不住要吐槽了:

首先变色龙病毒,这个病毒的新闻报道:Chameleon Virus that Spreads Across WiFi Access Points like Common Cold

这个病毒是英国利物浦大学的安全研究人员想到并进行测试并进行试验。只是一个试探型的试验,该病毒并没有对外传播,实际上此病毒看来更像只是一个实验室的产品,此病毒试验报告显示传播效率并不高,即使该病毒流传出来对外,而自己的路由又存在漏洞,要防御自己路由感染此病毒的方式依然是上面所说的:

WiFi采用WPA2强加密,并且为高强度密码,路由管理同样采用高强度密码不使用默认的admin/admin,来跟我一起念:“高强度密码”! 同时路由如果开启了WPS,可以会被暴力跑PIN码破解,所以同时要关闭WPS。

这个思路绝对不会流行起来,因为此病毒传播效率很低,路径单一,各路由厂商发布的新产品也在修复已有的漏洞。

现在国内已有的一些路由器基于开源产品OpenWrt改写(例如极路由),也不会有这种问题,开源产品出现bug,官方会第一时间通知并且修复。

2014年会出现的热词不会出现:路由器中毒。

即使出现一定不是因为病毒的出现,而是作者一直在写相关文章,不信我们年底看。

作者宣传完了各种危险,还是把保证自己安全的措施也重点强调一下吧,不要再引起不必要的恐慌。

反而,最后的蜜罐路由器才应该真正提个醒的,作者仅仅留下:

黑客有办法让你不小心连上陌生AP。

这个实际上很多人都知道,没有必要故作神秘,让你连上陌生AP的方式就是:

搭建一个你之前就连接过的WiFi,ssid与加密方式与之前一样,这样你的设备搜到该WiFi之后就会自动连接。

举个例子,相信大部分人设备都连接过那个没有加密的CMCC,我在你周围搭建一个CMCC无加密的热点,你的设备就会自动连接过来,这样我们就是同一个局域网了,然后就可以获取你的各种隐私了。

所以需要你最好把那种公共场合连接记住的WiFi在设备当中删除。

0x02 结论

WiFi采用WPA2强加密,并且为高强度密码,路由管理同样采用高强度密码不使用默认的admin/admin,来跟我一起念:“高强度密码”! 同时路由如果开启了WPS,可以会被暴力跑PIN码破解,所以同时要关闭WPS。

把公共场合连接记住的WiFi在设备当中删除。

如果你注意到以上几点,那么你就安心的上网吧,不用害怕,路由是不会害你的!

0x03 更新

经过白帽子hqdvista的指出,在黑客采用蜜罐AP钓鱼攻击的情况下:

把公共场合连接记住的WiFi在设备当中删除。

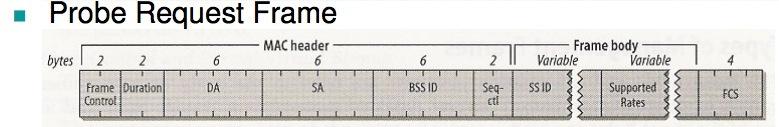

这种解决方案并不能完全防御,其原因是设备连接wifi过程中会发送probe,里面会带有ssid信息,所以攻击者可以获得你之前连接过的所有ssid信息,但是不会带有加密方式以及密码,所以可以伪造已经连接过的不带密码的ssid,进行蜜罐钓鱼 :)

目前的解决方案就是删掉所有无加密的ssid或者在不用wifi的情况下关闭wifi连接。

跳跳糖

跳跳糖